У сучасному цифровому світі, де конфіденційність та анонімність в інтернеті стають все більш актуальними, важливо використовувати інструменти, які допомагають захистити вашу особисту інформацію та зберегти анонімність.

Операційна система Tails є одним з таких інструментів. Вона розроблена спеціально для забезпечення конфіденційності та анонімності в інтернеті. У цій статті ми розглянемо, як налаштувати Tails для максимальної анонімності.

Зміст

- Встановлення Tails

- Налаштування мережі та Tor

- Використання криптографічних інструментів

- Забезпечення безпеки даних та зберігання

- Висновок

1. Встановлення Tails

Встановлення Tails включає кілька етапів, які необхідно виконати, щоб підготувати систему до використання. Ось докладний опис процесу:

Крок 1: Завантаження образу Tails

- Перейдіть на офіційний сайт Tails і завантажте останню стабільну версію образу Tails. Образ доступний у форматі .iso.

- Перевірте цілісність завантаженого файлу за допомогою контрольної суми SHA-256 або GPG-підпису. Це важливо для переконання, що файл не був змінений або пошкоджений під час завантаження.

Крок 2: Створення завантажувального USB-накопичувача

- Підготуйте USB-накопичувач об’ємом щонайменше 8 ГБ. Важливо, щоб на ньому не було важливих даних, оскільки він буде повністю відформатований.

- Використовуйте програму для створення завантажувального носія, наприклад, Etcher або Rufus.

- Запустіть Etcher (для Windows, macOS або Linux).

- Виберіть завантажений образ Tails (.iso).

- Виберіть USB-накопичувач.

- Натисніть «Flash!» і дочекайтеся завершення процесу.

Крок 3: Завантаження з USB-накопичувача

- Вставте завантажувальний USB-накопичувач у комп’ютер.

- Перезавантажте комп’ютер і відкрийте меню BIOS або UEFI. Це зазвичай робиться натисканням клавіші Del, F2, F10, або Esc під час завантаження (в залежності від виробника комп’ютера).

- У меню BIOS/UEFI знайдіть розділ завантаження (Boot) і встановіть пріоритет завантаження з USB-накопичувача.

- Збережіть зміни та вийдіть з BIOS/UEFI. Комп’ютер перезавантажиться і почне завантаження з USB-накопичувача.

Крок 4: Початкове налаштування Tails

- Після завантаження з USB-накопичувача з’явиться екран вітання Tails Greeter.

- Виберіть мову інтерфейсу та розкладку клавіатури.

- Якщо необхідно, налаштуйте додаткові параметри, такі як персистентний том (Persistent Volume) або додаткові конфігурації мережі.

- Натисніть «Start Tails» для завершення налаштування.

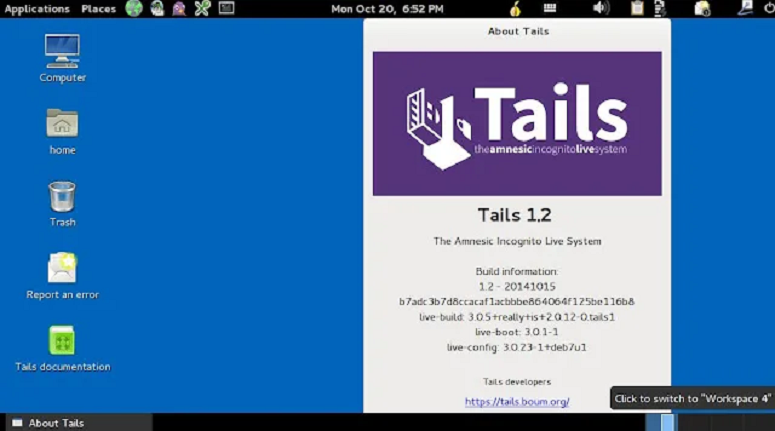

Крок 5: Початок роботи з Tails

- Після завершення початкового налаштування ви потрапите на робочий стіл Tails.

- Переконайтесь, що ви підключені до мережі, і відкрийте Tor Browser для перевірки підключення до мережі Tor.

- Налаштуйте необхідні додатки та параметри для вашої зручності та безпеки.

Тепер ви готові використовувати Tails для забезпечення анонімності та конфіденційності в інтернеті.

2. Налаштування мережі та Tor

Налаштування мережі та Tor є критичними етапами для забезпечення максимальної анонімності при використанні Tails. Нижче наведено детальні кроки для налаштування мережі та підключення до мережі Tor.

Крок 1: Вибір мережевого підключення

- Після завантаження Tails з USB-накопичувача з’явиться екран вітання Tails Greeter.

- У Tails Greeter натисніть «Почати Tails».

- На робочому столі Tails натисніть на значок мережі у верхньому правому куті екрану.

- Виберіть доступне Wi-Fi або Ethernet підключення і підключіться до мережі, ввівши необхідні паролі та налаштування.

Крок 2: Налаштування Tor

- Після підключення до мережі з’явиться вікно налаштування Tor.

- Виберіть «Connect to Tor», щоб почати підключення до мережі Tor.

- Якщо ви знаходитесь у країні з обмеженням доступу до Tor, виберіть «Configure» і налаштуйте використання мостів (bridges) або проксі-серверів:

- Виберіть «Tor is censored in my country».

- Виберіть «Request a bridge from torproject.org» або введіть власні мостові адреси.

- За необхідності налаштуйте використання проксі-сервера.

- Натисніть «Connect» для підключення до мережі Tor.

Крок 3: Перевірка підключення до Tor

- Після успішного підключення до Tor відкрийте Tor Browser, який входить до складу Tails.

- Перейдіть на сайт check.torproject.org, щоб перевірити, чи ваше підключення дійсно здійснюється через мережу Tor. Ви повинні побачити повідомлення, що ви використовуєте Tor.

Крок 4: Налаштування безпечного з’єднання

- В Tor Browser перейдіть до налаштувань безпеки.

- Відкрийте меню, натиснувши на значок «три лінії» у верхньому правому куті браузера, і виберіть «Options» (або «Preferences»).

- Перейдіть до розділу «Privacy & Security».

- У секції «Security Level» виберіть бажаний рівень безпеки: «Standard», «Safer», або «Safest». Рівні «Safer» і «Safest» можуть обмежити функціональність деяких веб-сайтів, але забезпечать вищий рівень безпеки.

Крок 5: Використання інших інструментів для додаткової анонімності

- В Tails включено кілька інструментів для додаткової анонімності та безпеки.

- Використовуйте програму OnionShare для безпечного обміну файлами через мережу Tor.

- Використовуйте клієнт електронної пошти Thunderbird з додатком Enigmail для шифрування та анонімізації електронних листів.

- Використовуйте Pidgin з плагіном OTR для безпечного та приватного обміну миттєвими повідомленнями.

Налаштувавши мережу та Tor відповідно до наведених кроків, ви забезпечите високий рівень анонімності та безпеки під час роботи в інтернеті за допомогою Tails.

3. Використання криптографічних інструментів

Криптографічні інструменти, включені в Tails, допомагають забезпечити конфіденційність та безпеку ваших даних. У цьому розділі ми розглянемо, як використовувати основні криптографічні інструменти, такі як GnuPG, KeePassXC та VeraCrypt.

Крок 1: Використання GnuPG для шифрування та підписування повідомлень

GnuPG (GNU Privacy Guard) дозволяє шифрувати та підписувати електронні листи та файли, забезпечуючи їхню конфіденційність і цілісність.

- Відкрийте інтерфейс GnuPG, використовуючи програму Kleopatra.

- Натисніть «Applications» у верхньому лівому куті робочого столу Tails.

- Перейдіть до розділу «Favorites» і виберіть «Kleopatra».

- Створення нового ключа:

- У Kleopatra натисніть «File» > «New Certificate».

- Виберіть «Create a personal OpenPGP key pair».

- Заповніть поля «Name» та «Email». Натисніть «Next».

- Виберіть бажану силу ключа та термін дії. Натисніть «Next» і «Create».

- Введіть пароль для захисту вашого ключа. Збережіть створений ключ.

- Шифрування файлів:

- Правою кнопкою миші клацніть на файлі, який потрібно зашифрувати.

- Виберіть «More Actions» > «Encrypt».

- Виберіть ключ отримувача та натисніть «Next».

- Файл буде зашифровано і збережено з розширенням .gpg.

- Підписування файлів:

- Правою кнопкою миші клацніть на файлі, який потрібно підписати.

- Виберіть «More Actions» > «Sign».

- Виберіть ваш ключ і натисніть «Next».

- Файл буде підписано і збережено з розширенням .asc.

Крок 2: Використання KeePassXC для управління паролями

KeePassXC — це менеджер паролів, який дозволяє безпечно зберігати та керувати вашими паролями.

- Відкрийте KeePassXC:

- Натисніть «Applications» > «Favorites» > «KeePassXC».

- Створення нової бази даних паролів:

- Натисніть «Database» > «New Database».

- Виберіть місце зберігання бази даних та введіть головний пароль. Натисніть «Continue».

- Виберіть налаштування безпеки та натисніть «Done».

- Додавання записів:

- Натисніть «Entries» > «New Entry».

- Заповніть поля «Title», «Username» та «Password». Додайте примітки за потреби.

- Натисніть «OK» для збереження запису.

- Використання паролів:

- Відкрийте базу даних та знайдіть потрібний запис.

- Скопіюйте пароль у буфер обміну натисканням відповідної кнопки в KeePassXC.

Крок 3: Використання VeraCrypt для створення зашифрованих контейнерів

VeraCrypt дозволяє створювати зашифровані контейнери для безпечного зберігання файлів.

- Відкрийте VeraCrypt:

- Натисніть «Applications» > «Favorites» > «VeraCrypt».

- Створення зашифрованого контейнера:

- Натисніть «Create Volume».

- Виберіть «Create an encrypted file container» і натисніть «Next».

- Виберіть «Standard VeraCrypt volume» і натисніть «Next».

- Вкажіть місце зберігання та назву контейнера. Натисніть «Next».

- Виберіть алгоритм шифрування та хеш-функцію. Натисніть «Next».

- Вкажіть розмір контейнера і натисніть «Next».

- Введіть пароль для контейнера і натисніть «Next».

- Виберіть файлову систему та натисніть «Next» і «Format».

- Підключення контейнера:

- У головному вікні VeraCrypt виберіть слот і натисніть «Select File».

- Виберіть створений контейнер і натисніть «Mount».

- Введіть пароль і натисніть «OK». Контейнер буде підключено як віртуальний диск.

- Використання контейнера:

- Перейдіть до віртуального диску та збережіть файли.

- Після завершення роботи натисніть «Dismount» у VeraCrypt для відключення контейнера.

Використовуючи ці криптографічні інструменти, ви забезпечите надійний захист своїх даних і підвищите рівень конфіденційності під час роботи в Tails.

4. Забезпечення безпеки даних та зберігання

Для забезпечення безпеки даних та зберігання в Tails необхідно дотримуватися кількох ключових рекомендацій та використовувати спеціалізовані інструменти. Нижче наведено детальний опис цих кроків.

Крок 1: Використання персистентного тому

Персистентний том дозволяє зберігати дані між сесіями в Tails. Він створюється на USB-накопичувачі та зашифрований для захисту вашої інформації.

- Створення персистентного тому:

- Завантажте Tails і дочекайтеся появи екрана Tails Greeter.

- Натисніть «Configure persistent volume» у нижньому лівому куті екрана.

- Введіть пароль для шифрування персистентного тому та натисніть «Create».

- Після створення персистентного тому перезавантажте Tails.

- Налаштування персистентного тому:

- Після перезавантаження та завантаження Tails знову перейдіть до екрана Tails Greeter.

- Введіть пароль для розблокування персистентного тому.

- Виберіть опції, які потрібно зберігати у персистентному томі, такі як особисті файли, паролі, додатки тощо.

- Натисніть «Save» і перезавантажте систему для застосування змін.

Крок 2: Регулярні оновлення Tails

Оновлення Tails допомагають зберігати систему захищеною від останніх загроз та вразливостей.

- Перевірка наявності оновлень:

- Після завантаження Tails перейдіть до «Applications» > «System» > «Software».

- Натисніть «Check for updates».

- Якщо є доступні оновлення, виконайте інструкції для їх встановлення.

- Регулярно перевіряйте наявність оновлень та встановлюйте їх для підтримки високого рівня безпеки.

Крок 3: Використання інструменту для знищення слідів (Data Eraser)

Інструмент для знищення слідів дозволяє безпечно видаляти файли, щоб їх не можна було відновити.

- Відкрийте Data Eraser:

- Перейдіть до «Applications» > «System Tools» > «Data Eraser».

- Видалення файлів:

- Натисніть «Add files» або «Add folders» для додавання файлів або папок, які потрібно видалити.

- Виберіть необхідні файли та натисніть «Erase».

- Data Eraser безпечно видалить файли, перезаписуючи їх декілька разів, щоб запобігти відновленню.

Крок 4: Шифрування даних

Зашифрування даних є важливим елементом захисту конфіденційної інформації.

- Використання GnuPG:

- Шифруйте важливі файли за допомогою GnuPG, як описано в розділі про використання криптографічних інструментів.

- Використання VeraCrypt:

- Створюйте зашифровані контейнери для зберігання файлів, як описано раніше.

Крок 5: Використання криптографічних інструментів для зберігання паролів

Безпечне зберігання паролів допомагає запобігти несанкціонованому доступу до ваших облікових записів.

- Використання KeePassXC:

- Зберігайте паролі в зашифрованій базі даних KeePassXC, як описано в попередньому розділі.

- Регулярно змінюйте паролі та використовуйте унікальні паролі для різних облікових записів.

Крок 6: Використання інструментів для захисту мережевого трафіку

Захист мережевого трафіку допомагає запобігти прослуховуванню та аналізу ваших даних.

- Використовуйте Tor для анонімізації трафіку:

- Переконайтесь, що ви завжди підключені до інтернету через Tor Browser.

- Використовуйте інструменти, такі як OnionShare, для безпечного обміну файлами.

- Використовуйте VPN, якщо це можливо:

- Хоча Tails в основному покладається на Tor, іноді може бути корисно додатково використовувати VPN для більшого захисту.

Дотримання цих рекомендацій та використання вбудованих інструментів Tails допоможуть вам зберегти високий рівень безпеки та конфіденційності ваших даних.

5. Висновок

Налаштування Tails для максимальної анонімності в інтернеті є важливим кроком для тих, хто прагне забезпечити свою конфіденційність і безпеку. Використання цієї операційної системи разом із належними інструментами та методами захисту допомагає мінімізувати ризики втрати даних та уникнути відстеження. Нижче підсумовано ключові моменти, які було розглянуто в цій статті:

- Встановлення Tails:

- Завантаження та перевірка образу Tails.

- Створення завантажувального USB-накопичувача.

- Завантаження системи та початкове налаштування.

- Налаштування мережі та Tor:

- Підключення до інтернету через безпечні мережі.

- Конфігурація та підключення до мережі Tor.

- Перевірка підключення та налаштування рівня безпеки у Tor Browser.

- Використання криптографічних інструментів:

- Використання GnuPG для шифрування та підписування повідомлень.

- Управління паролями за допомогою KeePassXC.

- Створення зашифрованих контейнерів за допомогою VeraCrypt.

- Забезпечення безпеки даних та зберігання:

- Створення та налаштування персистентного тому для зберігання даних між сесіями.

- Регулярне оновлення Tails для підтримки актуальної безпеки.

- Використання Data Eraser для безпечного видалення файлів.

- Шифрування даних для захисту конфіденційної інформації.

- Застосування інструментів для захисту мережевого трафіку.

Дотримання наведених кроків забезпечить вам надійний захист даних та високу анонімність під час роботи в інтернеті. Важливо пам’ятати, що безпека — це процес, що вимагає постійної уваги та оновлень. Використовуйте Tails разом з іншими інструментами безпеки та дотримуйтесь найкращих практик для збереження вашої конфіденційності. Tails є потужним інструментом для тих, хто цінує свою приватність і прагне захистити себе від кіберзагроз.